Várom a pillanatot, amikor mesterséges intelligenciával felokosított (felfegyverzett) robotok fognak egymással harcolni a kibertérben.

Vajon ez a távoli jövő zenéje, vagy hamarosan elkezdődik, vagy már folyamatban is van?

Nem tudom, de talán a cikk végére többet tudunk majd a témáról…

Hogy jutott ez ma az eszembe? Nemrég olvastam (és röviden írtam is) a Mia Ash által (inkább nevében) megtervezett és felépített adathalászással egybekötött kibertámadásról. Mi volt ennek az érdekessége? A támadó hónapokat töltött azzal, hogy felépítsen egy vonzó és nagyon hihető online személyiséget.

Ez a Mia Ash Londonban élő fényképész, a húszas évei közepén járó fiatal nő, akinek hiteles online jelenléte van sok helyen (LinkedIn, Facebook, Blogger, WhatsApp), és rendszeresen ír is mindenhova. A szövegei rendes angolsággal, az adott hely szokásainak megfelelően íródnak. Fényképei is vannak, és elsőre teljesen rendben lévőnek látszanak. Természetesen, ezek „újrahasznosított” szövegek és képek, vagyis más (valódi) személyektől származnak, és kissé át vannak alakítva, hogy ne lehessen egyszerű kereséssel megtalálni az eredetit. (Nem is egy helyről szerezte őket.)

A LinkedIn adatai között ötszáznál több szakmai kapcsolatot találunk. Ezeknek nagyjából fele szintén fényképész. A másik fele viszont a feltételezett célközönségből kerül ki: középvezetők, műszaki vagy informatikai szakterületen, a technológiai, energetikai, egészségügyi, légügyi és tanácsadási szektorokban. Olyan emberek, akiknek tipikusan értékes hozzáférési jogaik vannak a cégük hálózatához.

A LinkedIn csak a kiindulópont és a bizalom felépítésének színtere. Később kapcsolatba lép az áldozattal a Facebookon, majd segítséget kér, egy kérdőív kitöltését. Ez egy Excel táblázat, amit „a megfelelő működés érdekében” a céges számítógépükön kell megnyitnia. Itt el is akadhatna a támadás, hiszen egy ilyen kérés gyanút ébreszthetne az áldozatban. Valamiért mégsem ébresztett gyanút, amiben szerepe lehetett a szépen lassan kiépített bizalomnak és esetleges vonzalomnak. Egy ilyen letöltés indította el a vizsgálatot, mert a megcélzott cég védelmi rendszere észlelte a PupyRAT kódot. Sőt, nem tértek napirendre az ügy fölött, hanem ki is vizsgáltatták külső szakértővel. Így került képbe a Dell SecureWorks Counter Threat Unit (CTU) csapata, akik később közzé is tették vizsgálatuk eredményeit. Érdemes elolvasni!

Nem megyek bele a többi részletbe, minden elolvasható a fent hivatkozott elemzésben (és még sokan mások is írtak az ügyről). A tanulság is viszonylag egyszerű: még a hozzáértő embereket is át lehet verni, ha elég sokat és elég jól dolgozunk. Az egyik átvert ember egy nagy tanácsadó cég informatikai biztonsági vezetője!

Hogy jön ide a mesterséges intelligencia? Ebben a támadásban valószínűleg sok emberi munka ölt testet. Ha elemezzük a sikeres és a kevésbé sikeres elemeit és tanulunk belőle, akkor ugyanezt meg tudjuk csináltatni egy géppel is, sőt akár egy kicsivel jobban is. Mit lehetne javítani? Például a szövegek és a képek lopottak voltak, és csak minimálisan változtattak rajtuk, így megfelelő keresési módszerrel meg lehetett találni az eredetijüket.

Ha az egészet automatizáljuk, akkor ugyanannyi idő és munka ráfordításával rengeteg ilyen célú online „személyt” tudunk létrehozni. Miért lenne ez jó? Ha a létrehozott identitást nem használjuk egyidejűleg több célpont elleni támadásra, akkor kisebb az esélye a lebukásnak. Az senkiben sem kelt gyanút, ha egy egyébként jól felépített „személy” egyetlen célszeméllyel lép kapcsolatba. Ha le is bukik az egyik, a többi száz vagy ezer gond nélkül dolgozhat tovább a többi célszeméllyel.

Természetesen, nem csak a létrehozásukat, hanem az üzemeltetésüket is lehet automatizálni. A robot számára nem probléma több száz vagy ezer „személy” nevében rendszeresen írni. Az se nehéz feladat, hogy más és más témákról írjon, és nyilván válaszolni is tud a hozzászólásokra. Talán még a Watsonra sincs szükség ehhez, de az egész biztosan meg tudja csinálni.

A legsikeresebb támadás az, amiben nincs „rendszer”, hiszen a védelem „minták” felismerésén alapszik. Az igazán sikeres támadó minden egyes áldozatot másképp támad meg, testre szabja a módszereit a célpontnak megfelelően. Az ilyet nagyon nehéz felfedezni. Vannak már ilyenek? Igen, vannak: a „ProjectSauron” névre keresztelt támadás öt évig működött szépen csendben, mire felfedezték. Ezt még valószínűleg hagyományos módszerekkel, sok-sok emberi munkával hozták létre, és finomították folyamatosan, éveken keresztül. A tanulási képességekkel felruházott robot még jobbat tud majd alkotni!

Ha már az előbb szóba jött a Watson: vajon használják már támadások létrehozására és levezénylésére? Valószínűleg nem, hiszen csak egy van belőle, az is az IBM tulajdonában, és a felhőből lehet használni, bérelni. Nyilván alaposan ellenőrzik, hogy ki és mire használja. A használat főleg orvosi, de megjelenik játékokban, lakások automatizálásában és városi utcák karbantartásában is. Vajon becsúszik egy-egy rosszindulatú felhasználó is? Aligha.

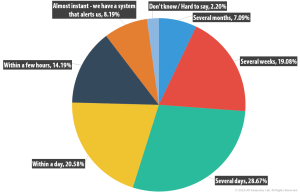

Az IBM azt viszont már kitűzte maga elé, hogy a támadások észlelésében és elhárításában kapjon szerepet a Watson. Azt tervezik, hogy a nagyvállalati rendszerekben keletkező iszonyú sok információt fogja feldolgozni és elemezni. Köztudott, hogy a túlterhelt biztonsági szakértők és rendszerek nem tudnak mindennel időben foglalkozni, és az információ tengerében eltűnik az a néhány csepp, amire fel kellene figyelni. Sok felmérés készül arról, hogy mennyi ideig tart egy informatikai támadás észlelése, és nem szívderítőek az eredmények. Kisebbségben vannak azok a vállalatok, amelyek egy napon belül észreveszik, hogy történt valami, és sok helyen tart hetekig vagy hónapokig. És ez csak az észleléshez szükséges idő! A támadás megállítása, a károk elhárítása még csak ezután következik…

Mit várnak Watsontól? Gyorsan, egy szempillantás alatt elemezze információk tömkelegét, és találja meg az összefüggéseket a különböző rendszerekben észlelt és nehezen összekapcsolható események között. Ha sikerül ezeket a kapcsolatokat felfedezni, akkor azonnal kiderül, hogy önmagukban ártalmatlannak tűnő események együttesen támadásra utalnak.

Jelenleg az a legnehezebben kezelhető feladat, hogy a sok-sok helyen keletkező, és sokszor semmilyen riasztást sem generáló események közötti összefüggéseket felfedezzük. Mire gondolok? Teljesen ártalmatlan dolgokra, például felhasználó sikeres bejelentkezése, hozzáférés valamihez, amihez van joga, program elindítása, levelezés stb. Ilyen események milliói történnek naponta egy nagyvállalati rendszerben, és szinte mindig ártalmatlanok, de egyszer-egyszer valamilyen támadás van mögöttük, a felhasználó nevében a vírus (vagy hasonló) tevékenykedik. Észre lehetne venni? Igen! A támadó nem ismerheti olyan mélységben a rendszereinket és a felhasználóinkat, mint mi magunk. Nem tudhatja tökéletesen utánozni a felhasználó munkáját, viselkedését. (Egyelőre nem is kell ezzel törődniük, mert az informatikai biztonsági rendszerek sehol se tartanak ezen a területen – néhány kezdeti próbálkozástól eltekintve.)

Talán most egyszer, kivételesen eljön az az idő, hogy a védekezési módszerek fejlesztése nem kullog a támadási módszerek fejlesztése mögött, hanem előtte jár, és a még ki sem talált módszerek ellen is véd! Ez megvalósulhat, ha a Watson tényleg beül az üzemeltetők és a biztonsági szakemberek mellé, és segít nekik:

- kiszűrni a hasznos információt a sok lényegtelen közül, és

- megtalálni a rejtett összefüggéseket a látszólag ártalmatlan események között.

Milyen lesz, amikor mindkét oldalon mesterséges intelligenciával felfegyverzett robot áll? Ez lesz az igazi megmérettetés! Nem a Watson az egyetlen „intelligens” szupergép, ott van az AlphaGo és a D-Wave kvantumszámítógép.

Melyikre (vagy milyen még ismeretlen technikára) teszik rá a „rossz fiúk” vagy inkább az államilag támogatott támadók a kezüket először? Sok országnak van már ütőképes kiberhadserege…